安全存储与访问控制技术的演变与应用解析

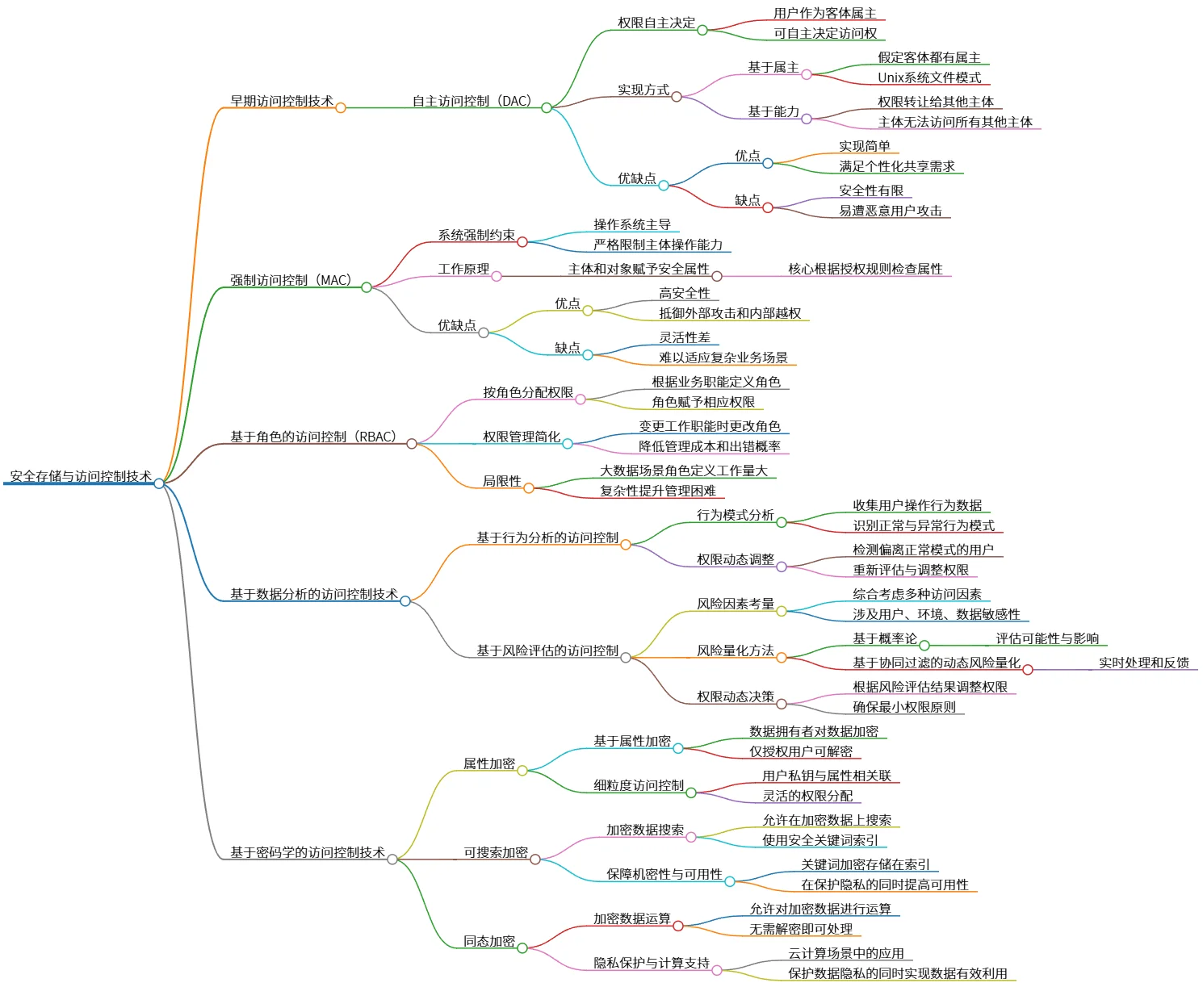

该思维导图概述了安全存储与访问控制技术的演变,包括早期的自主访问控制(DAC)、强制访问控制(MAC)和基于角色的访问控制(RBAC),以及基于数据分析的访问控制技术,如行为分析和风险评估。还讨论了基于密码学的访问控制技术,包括属性加密、可搜索加密和同态加密。这些技术各有优缺点,适用于不同的安全需求与场景。

源码

# 安全存储与访问控制技术

## 早期访问控制技术

### 自主访问控制(DAC)

#### 权限自主决定

##### 用户作为客体属主

##### 可自主决定访问权

#### 实现方式

##### 基于属主

###### 假定客体都有属主

###### Unix系统文件模式

##### 基于能力

###### 权限转让给其他主体

###### 主体无法访问所有其他主体

#### 优缺点

##### 优点

###### 实现简单

###### 满足个性化共享需求

##### 缺点

###### 安全性有限

###### 易遭恶意用户攻击

## 强制访问控制(MAC)

### 系统强制约束

#### 操作系统主导

#### 严格限制主体操作能力

### 工作原理

#### 主体和对象赋予安全属性

##### 核心根据授权规则检查属性

### 优缺点

##### 优点

###### 高安全性

###### 抵御外部攻击和内部越权

##### 缺点

###### 灵活性差

###### 难以适应复杂业务场景

## 基于角色的访问控制(RBAC)

### 按角色分配权限

#### 根据业务职能定义角色

#### 角色赋予相应权限

### 权限管理简化

#### 变更工作职能时更改角色

#### 降低管理成本和出错概率

### 局限性

#### 大数据场景角色定义工作量大

#### 复杂性提升管理困难

## 基于数据分析的访问控制技术

### 基于行为分析的访问控制

#### 行为模式分析

##### 收集用户操作行为数据

##### 识别正常与异常行为模式

#### 权限动态调整

##### 检测偏离正常模式的用户

##### 重新评估与调整权限

### 基于风险评估的访问控制

#### 风险因素考量

##### 综合考虑多种访问因素

##### 涉及用户、环境、数据敏感性

#### 风险量化方法

##### 基于概率论

###### 评估可能性与影响

##### 基于协同过滤的动态风险量化

###### 实时处理和反馈

#### 权限动态决策

##### 根据风险评估结果调整权限

##### 确保最小权限原则

## 基于密码学的访问控制技术

### 属性加密

#### 基于属性加密

##### 数据拥有者对数据加密

##### 仅授权用户可解密

#### 细粒度访问控制

##### 用户私钥与属性相关联

##### 灵活的权限分配

### 可搜索加密

#### 加密数据搜索

##### 允许在加密数据上搜索

##### 使用安全关键词索引

#### 保障机密性与可用性

##### 关键词加密存储在索引

##### 在保护隐私的同时提高可用性

### 同态加密

#### 加密数据运算

##### 允许对加密数据进行运算

##### 无需解密即可处理

#### 隐私保护与计算支持

##### 云计算场景中的应用

##### 保护数据隐私的同时实现数据有效利用

图片