安全存储与访问控制技术:理论与应用探讨

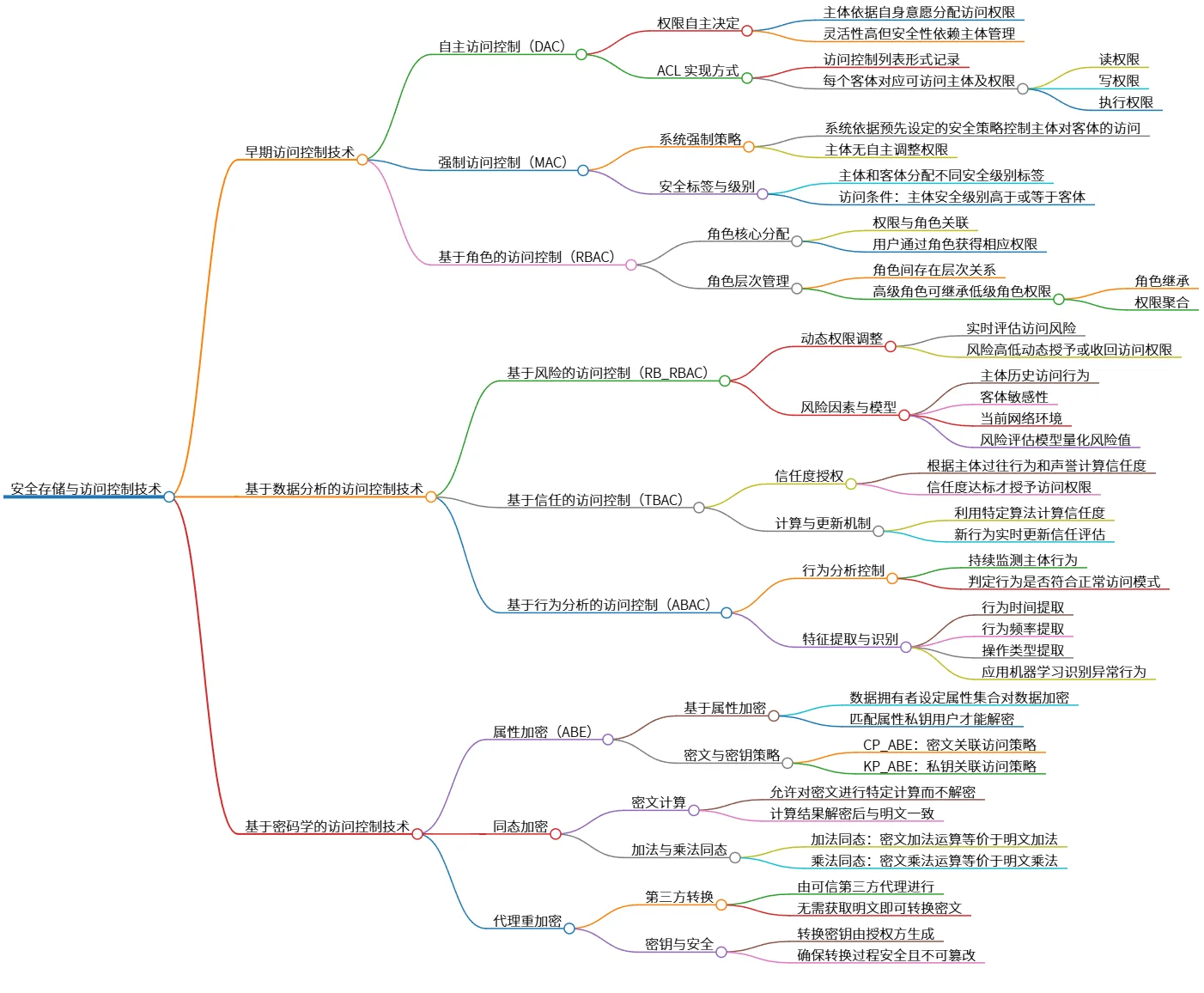

该思维导图概述了安全存储与访问控制技术的多种方式,包括早期的自主访问控制(DAC)、强制访问控制(MAC)和基于角色的访问控制(RBAC),以及基于数据分析的风险控制(RB_RBAC)、信任控制(TBAC)和行为分析控制(ABAC)。同时,它还介绍了基于密码学的访问控制技术,如属性加密(ABE)、同态加密和代理重加密,强调了不同技术在数据安全和访问权限管理中的应用与优势。

源码

# 安全存储与访问控制技术

## 早期访问控制技术

### 自主访问控制(DAC)

- 权限自主决定

- 主体依据自身意愿分配访问权限

- 灵活性高但安全性依赖主体管理

- ACL 实现方式

- 访问控制列表形式记录

- 每个客体对应可访问主体及权限

- 读权限

- 写权限

- 执行权限

### 强制访问控制(MAC)

- 系统强制策略

- 系统依据预先设定的安全策略控制主体对客体的访问

- 主体无自主调整权限

- 安全标签与级别

- 主体和客体分配不同安全级别标签

- 访问条件:主体安全级别高于或等于客体

### 基于角色的访问控制(RBAC)

- 角色核心分配

- 权限与角色关联

- 用户通过角色获得相应权限

- 角色层次管理

- 角色间存在层次关系

- 高级角色可继承低级角色权限

- 角色继承

- 权限聚合

## 基于数据分析的访问控制技术

### 基于风险的访问控制(RB_RBAC)

- 动态权限调整

- 实时评估访问风险

- 风险高低动态授予或收回访问权限

- 风险因素与模型

- 主体历史访问行为

- 客体敏感性

- 当前网络环境

- 风险评估模型量化风险值

### 基于信任的访问控制(TBAC)

- 信任度授权

- 根据主体过往行为和声誉计算信任度

- 信任度达标才授予访问权限

- 计算与更新机制

- 利用特定算法计算信任度

- 新行为实时更新信任评估

### 基于行为分析的访问控制(ABAC)

- 行为分析控制

- 持续监测主体行为

- 判定行为是否符合正常访问模式

- 特征提取与识别

- 行为时间提取

- 行为频率提取

- 操作类型提取

- 应用机器学习识别异常行为

## 基于密码学的访问控制技术

### 属性加密(ABE)

- 基于属性加密

- 数据拥有者设定属性集合对数据加密

- 匹配属性私钥用户才能解密

- 密文与密钥策略

- CP_ABE:密文关联访问策略

- KP_ABE:私钥关联访问策略

### 同态加密

- 密文计算

- 允许对密文进行特定计算而不解密

- 计算结果解密后与明文一致

- 加法与乘法同态

- 加法同态:密文加法运算等价于明文加法

- 乘法同态:密文乘法运算等价于明文乘法

### 代理重加密

- 第三方转换

- 由可信第三方代理进行

- 无需获取明文即可转换密文

- 密钥与安全

- 转换密钥由授权方生成

- 确保转换过程安全且不可篡改

图片